El hackeo en X de las cuentas del youtuber Chumel Torres y los periodistas Jorge Ramos y Karla Iberia Sánchez ha generado gran atención. Estos ataques parecen formar parte de una tendencia de vulneración digital. Las cuentas fueron usadas para promover estafas de criptomonedas y en algunos casos, se compartió información personal sensible

Modus operandi del ataque de Hackeo en X

Los ciberataques presentaron patrones similares. Las cuentas comprometidas sufrieron cambios inmediatos como la eliminación de fotos de perfil y la publicación de enlaces a sitios de criptomonedas. En el caso de Jorge Ramos, su cuenta redirigía a portales de criptomonedas, y en el de Karla Iberia Sánchez, la información compartida incluía datos privados de terceros, lo que ella describió como una amenaza a su seguridad personal

En el caso de Chumel Torres, el youtuber advirtió a sus seguidores que no hicieran caso a las publicaciones mientras intentaba recuperar el control de su cuenta(

No hay Implicaciones políticas

Sobre estos hackeos se ha planetado que podrían tener un trasfondo político, considerando que las víctimas han sido críticos del presidente Andrés Manuel López Obrador. Sin emvargo no se ha confirmado una relación directa entre los ataques y el entorno político

Recomendaciones de seguridad

La plataforma X y otros expertos en ciberseguridad recomiendan varias prácticas para evitar este tipo de ataques:

- Autenticación de dos factores (2FA): Esta medida agrega una capa extra de seguridad al requerir un código adicional además de la contraseña.

- Contraseñas fuertes: Evitar contraseñas fáciles de adivinar y no reutilizarlas en diferentes plataformas.

- Verificar enlaces sospechosos: Antes de ingresar información, asegurarse de que la URL es legítima.

- Revisión constante de actividad: Monitorear posibles actividades sospechosas y cambios inesperados en las cuentas

Hackeo en X muestra que es vulnerable

Este incidente subraya la vulnerabilidad a la que están expuestos incluso los usuarios más influyentes en redes sociales. A medida que crece el uso de plataformas como X para el activismo y el debate político, también aumentan las tácticas maliciosas para silenciar o desacreditar a sus voces más prominentes. Mantener una actitud crítica y proactiva frente a la seguridad digital es esencial para todos los usuarios, particularmente aquellos con visibilidad pública.

Recuadro de Datos Útiles:

| Cuentas Hackeadas | Afectados | Medida recomendada |

|---|---|---|

| X (antes Twitter) | Chumel Torres, Jorge Ramos, Karla Iberia | Autenticación de dos factores |

| Ataque identificado | Publicación de enlaces a criptomonedas, uso de datos sensibles | Contraseñas fuertes y únicas |

| Afectación potencial | Credibilidad, seguridad personal y profesional | Monitoreo constante de actividad |

Entrevista con Alberto Escorcia sobre ciberseguridad y robos de identidad en redes sociales

Durante los últimos días, se ha registrado un aumento masivo en ataques de robo de identidad en redes sociales. Para hablar de ello, tenemos en la línea a Alberto Escorcia, experto en redes sociales.

— Alberto, ¿cómo estás?

— Muy buenos días. Gracias por la invitación.

Diferentes periodistas y figuras públicas han recibido mensajes directos en Twitter (X), los cuales aparentan ser enviados por personas conocidas. En estos mensajes, se incluyen enlaces sospechosos. Afortunadamente, algunos han evitado hacer clic en ellos, pero otros, como Chumel Torres, Raimundo Riva Palacio y Joaquín López-Dóriga, han sido víctimas de estos ataques.

— ¿Qué está ocurriendo, Alberto?

Alberto explica que estos ataques comenzaron hace dos semanas con cuentas de bajo perfil, pero recientemente han afectado a periodistas y figuras críticas del gobierno. Sin embargo, enfatiza que el objetivo de estos ataques no es censurar a opositores, sino perpetrar fraudes con criptomonedas.

— Lo que hacen es secuestrar cuentas, no solo en México, sino también en Estados Unidos y entre celebridades. Aprovechan contraseñas débiles y poca seguridad para tomar control de las cuentas y promover la venta de criptomonedas fraudulentas, conocidas como memecoins.

Además, algunos afectados también han perdido acceso a sus cuentas de WhatsApp.

— ¿Cómo podemos protegernos ante estos ataques?

Alberto recomienda seguir estos pasos clave:

- Activar la autenticación de dos factores (2FA): Configurar un mensaje de texto para recibir un código de verificación al iniciar sesión.

- Usar contraseñas seguras: Optar por combinaciones largas y únicas, en lugar de contraseñas débiles como “123456” o “abcd1234”.

- No hacer clic en enlaces sospechosos: Desconfiar de mensajes que prometan premios, regalos o notificaciones inesperadas.

- Cambiar la contraseña regularmente: Hacerlo al menos cada tres meses.

— Si no le damos clic a esos enlaces, ¿estamos a salvo?

— Sí, en la mayoría de los casos. Sin embargo, existen ataques avanzados, como Pegasus, que pueden infectar un dispositivo sin necesidad de hacer clic en el enlace.

Finalmente, Escorcia señala que la seguridad en Twitter ha disminuido, pues antes las cuentas de alto perfil podían recuperarse rápidamente. Ahora, el proceso es más complicado.

— Alberto, muchas gracias por la información.

— Gracias a ustedes.

The Actual Story of the Top Secret Slot Strategy

Trump confirma captura de Maduro en conferencia desde Mar-a-Lago

Imagen oficial confirma captura de Maduro: publicada por Trump, replicada por la Casa Blanca y validada como auténtica

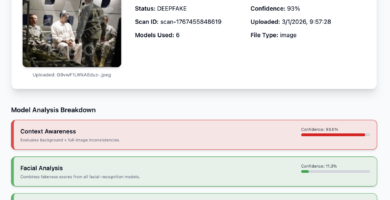

Deeptrack Gotham: imagen de Maduro con uniforme es auténtica según análisis

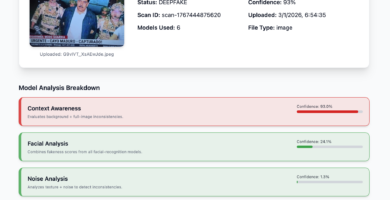

Nueva imagen de Maduro capturado también presenta signos de manipulación digital

Corina Machado: “Esta es la hora de los ciudadanos”

Habrá que hacer algo con México: Trump tras ataque en Venezuela

Maduro rumbo a Nueva York y Delcy en Moscú: lo que se sabe hasta ahora

Imagen de la captura de Maduro: análisis preliminar sugiere posible manipulación digital

Ataque a Venezuela: cronología de la captura de Maduro en 2026

Estrategias inteligentes para apostar en la Primera División de Chile

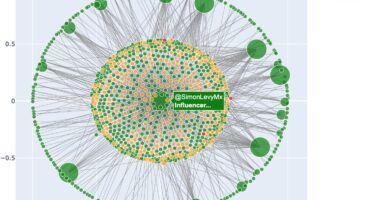

Y con ustedes… los #Levybots

Exigen justicia por uso ilegal de Pegasus con EPN y AMLO

AMLO tuvo contacto con el narco: García Luna

Manifestantes contra la Reforma Judicial toman el Senado. Policía reprime

En carta, el Mayo Zambada revela cómo fue traicionado. Menciona a Rubén Rocha Moya

Sheinbaum y AMLO, Una Revolución de Conciencias: Epigmenio

Rodrigo de la Peza: el juez como chivo expiatorio

AMLO: exculpa al Ejército en la desaparición de los 43

López Obrador reconoce riesgos internos en Morena

La investigación contra Loret y Brozo, un mal precedente